※ この記事は、avr6502さんと、ふぁらおKJさんのスポンサードで公開されています。

つづき。

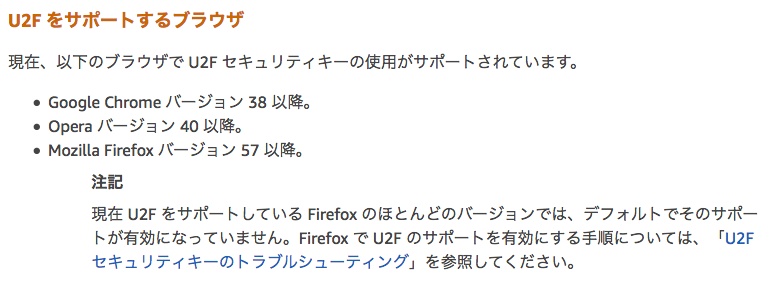

ブラウザから管理コンソールを使うことになるので、ログインについてはブラウザを経由することになる。ブラウザ側でU2Fに対応している必要がある。

AWSのドキュメントでは、FirefoxではU2Fのサポートがデフォルトがオフになっていると書かれている。

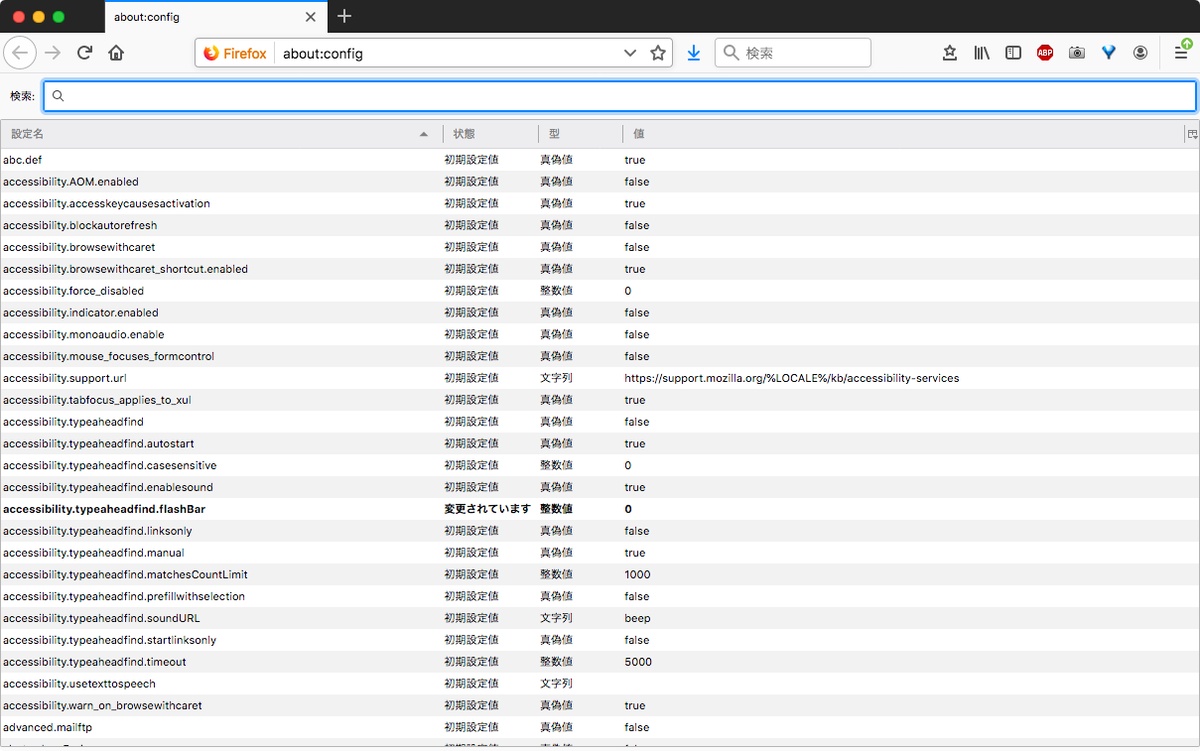

確認してみたが、この記述が間違っているか、古い内容で更新されていない。firefoxは、デフォルトでU2Fがオンになっていた。

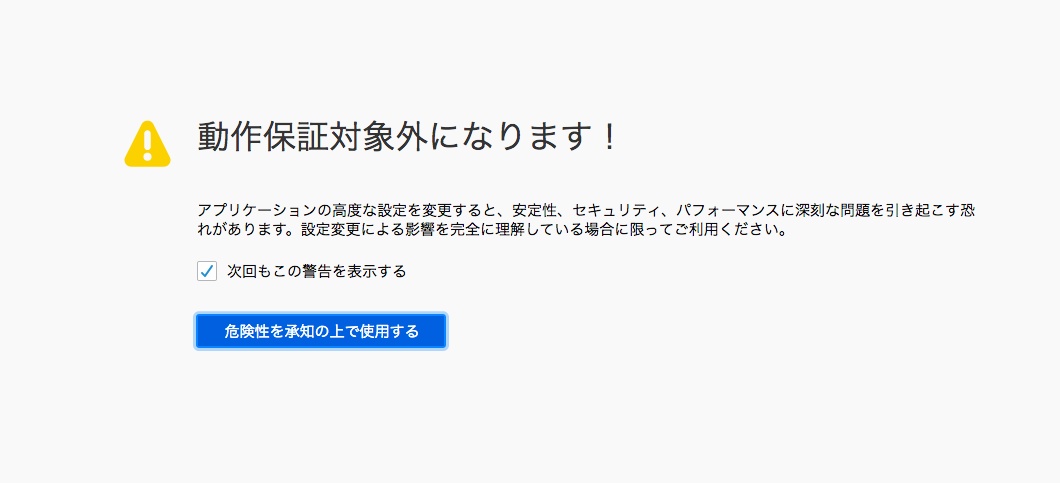

about:configに入るとデフォルト設定が確認できるのだけど、いきなり脅される。

「危険を承知の上で使用する」ボタンを押す。

プロパティリストがゾロゾロと表示される。

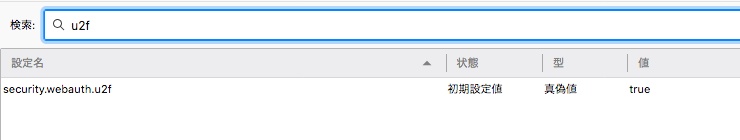

u2fで絞り込むと1つだけ表示された。

値は"true"になっている。有効じゃんか...

デフォルトで有効なのは、version 67以降らしい。version 68から普通に使えるという話も読んだので、67ではうまく動作しないかもしれない。使っているfirefoxは、version 69なので問題ないだろう。

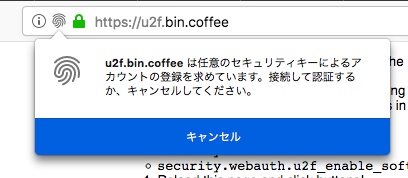

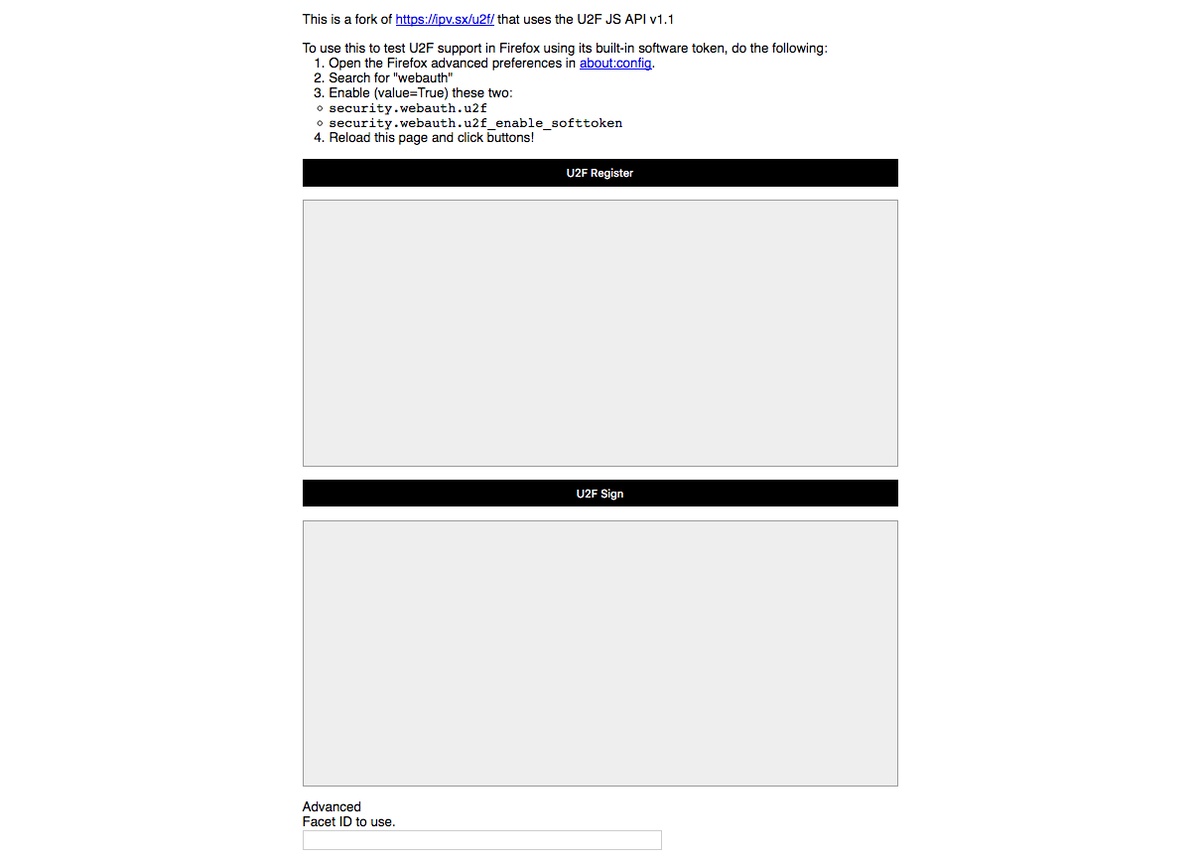

動作テストをできるところがないかなと思って探したら、"https://u2f.bin.coffee/" というサイトが見つかった。

ただ、何をやりとりするのかわからないので、普通に使ってみるわけにもいかない。こんな感じのサイトだ。

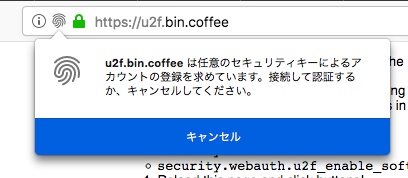

画面のU2F Registarボタンを押すと、ポップアップが表示された。

キャンセルボタンを押すか、しばらく放置すると自動キャンセルされるようだ。以下のような結果が表示される。

Sending request with appId: https://u2f.bin.coffee

{

"version": "U2F_V2",

"challenge": "Jnporo7I9wWWm2a_c2j2ynXLAPs"

}

Got response:

{

"errorCode": 1

}

[FAIL] Imported credential public key

Failures: 1 TODOs: 0

キャンセルボタンを押すまでの間は、yubikeyの鍵アイコンがゆっくり点滅していた。

ホスト側からは、U2Fのバージョン情報と、チャレンジキーが送られるようだ。キーはチャレンジキーを秘密鍵で署名して、その中に入っている公開鍵の情報から公開鍵を取得、デコードできるか確認するという感じだろうか。

つづく。

オリジナル投稿:

Yubikeyを導入してみる 2|kinneko|pixivFANBOX

https://kinneko.fanbox.cc/posts/607717