※ この記事は、avr6502さんと、ふぁらおKJさんのスポンサードで公開されています。

勤務先で、AWSの多要素認証に個人携帯を設定せよと言われた。

さすがにそれはめんどくさいので、Yubikeyを購入した。一番安い青いやつ。U2Fという型番らしい。注文はAmazonに出した。3,800円。

台風明けに届いた。なんか、すごい簡易なパッケージ。注意書きもマニュアルもとくに付いていない。

どうやら、まず裏面のURLにアクセスせよというわけだ。

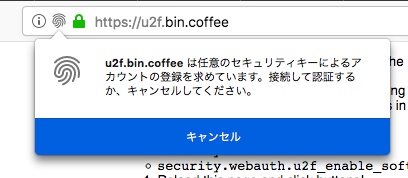

書かれている yubico.com/start にアクセスしてみる。"https://www.yubico.com/setup/?utm_source=packaging&utm_campaign=setup"にリダイレクトされた。こんな画面だ。

2ステップで導入できるそうな。 まずは、デバイスを選ぶ。買ったのは青いやつなので、特に迷うこともない。 画面が変わった。サービスを選ぶようだ。

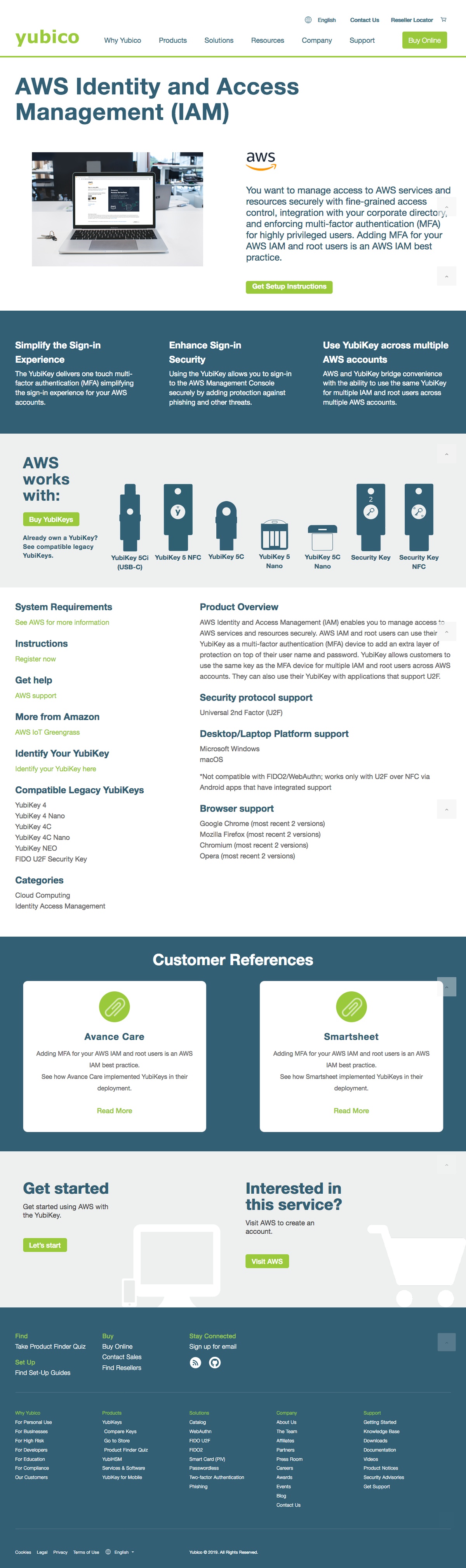

今回の目的はAWSなので、そのアイコンを選ぶ。 違うページが開いた。 IAMでの認証方法を解説しているページのようだ。

"Get Setup Instractions"ボタンを押すと、AWSのページが別に開いた。リダイレクトされたのは、このページ "https://docs.aws.amazon.com/ja_jp/IAM/latest/UserGuide/id_credentials_mfa_enable_u2f.html" こちらは日本語。 さらさらと読んでみる。 これはちょっとめんどくさいな。 『一度にユーザーに割り当てることができるのは、1 つの MFA デバイス (仮想 U2F セキュリティキーまたはハードウェア) のみです。ユーザーが U2F キーを紛失したか、何らかの理由で交換する必要がある場合、最初に古い U2F キーを非アクティブ化する必要があります。その後、そのユーザー用に新しい MFA デバイスを追加できます。 』 他要素認証なので、複数のキーに対応してほしいものだ。

パッケージを開けてキーを取りだす。金フラッシュではなさそうな輝きのない端子面だ。

裏には"POWERED BY yubico"の刻印のみ。

USBに差し込んでみた。ガギのプレートのところが光るのね。差し込んだ直後に何回か点滅していた。面白い。

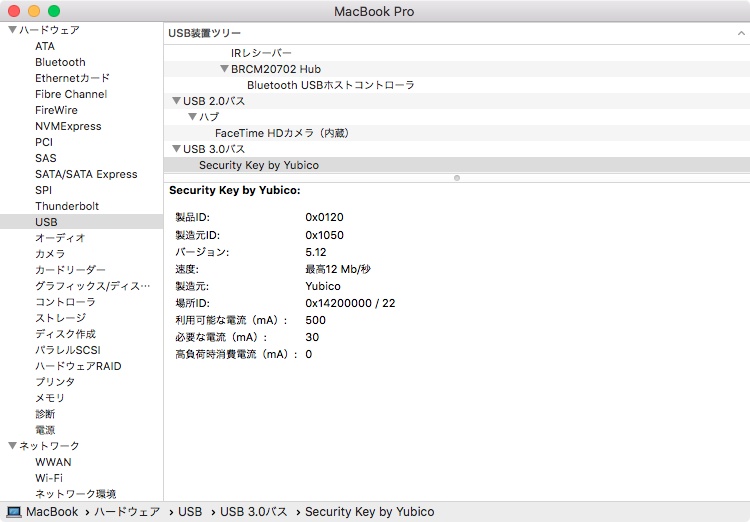

HIDデバイスとして見えるということなので、macOS側からどう見えるか確認してみる。デバイスとしては、"Security Key by Yubico"として認識されている。

つづく

オリジナル投稿:

Yubikeyを導入してみる 1|kinneko|pixivFANBOX

https://kinneko.fanbox.cc/posts/607676