yubicoのサイトでも、WebAuthnのテストができるようだ。yubikeyの動作を試す目的なら、こちらのほうが安全か。

Yubico demo website

https://demo.yubico.com/webauthn-technical/registration

Yubico demo websiteを使ってみる。

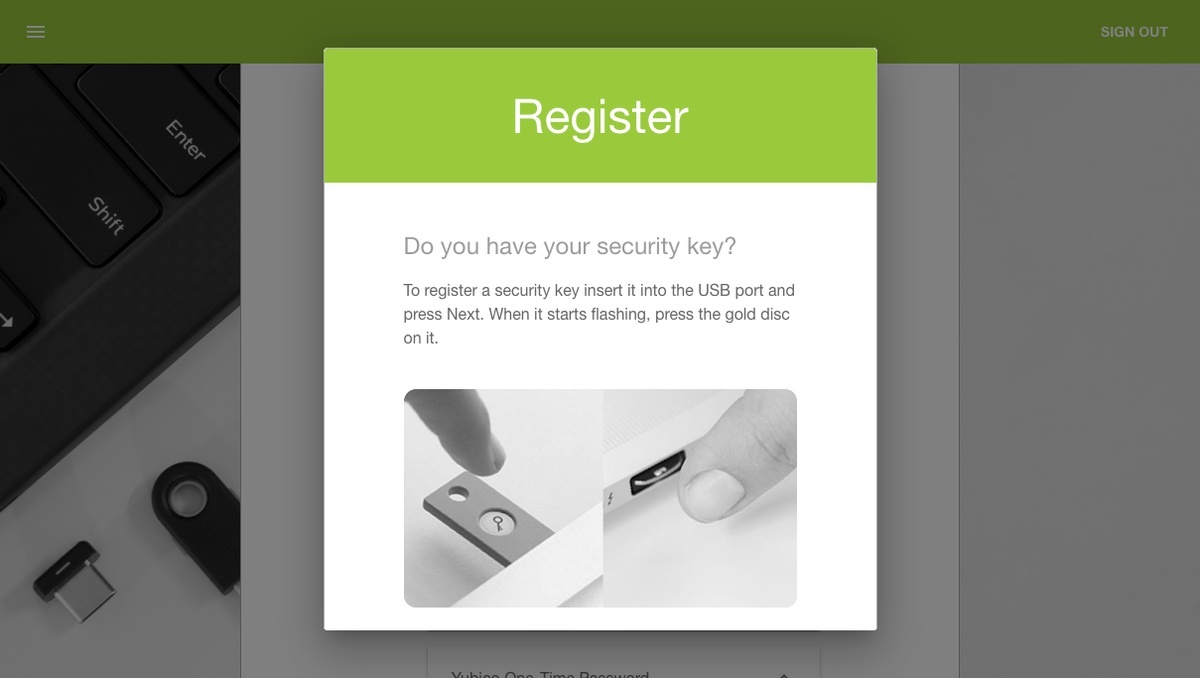

アクセスすると以下の画面が表示される。WebAuthnでyubikeyをテストするために、まずデバイス登録を行うと書いてある。

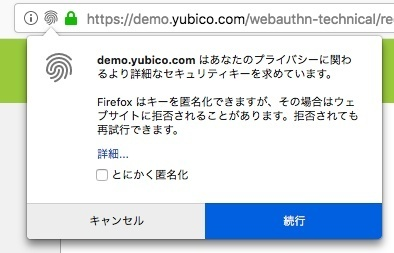

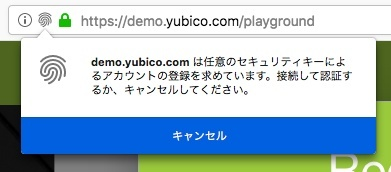

NEXTボタンを押すと、上部にポップアップが表示されるので続行を押す。

違うポップアップが表示される。この時に、USBコネクタにyubikeyを挿入する。鍵マークが少しチカチカした後に、ゆっくり点滅するので指で押す。

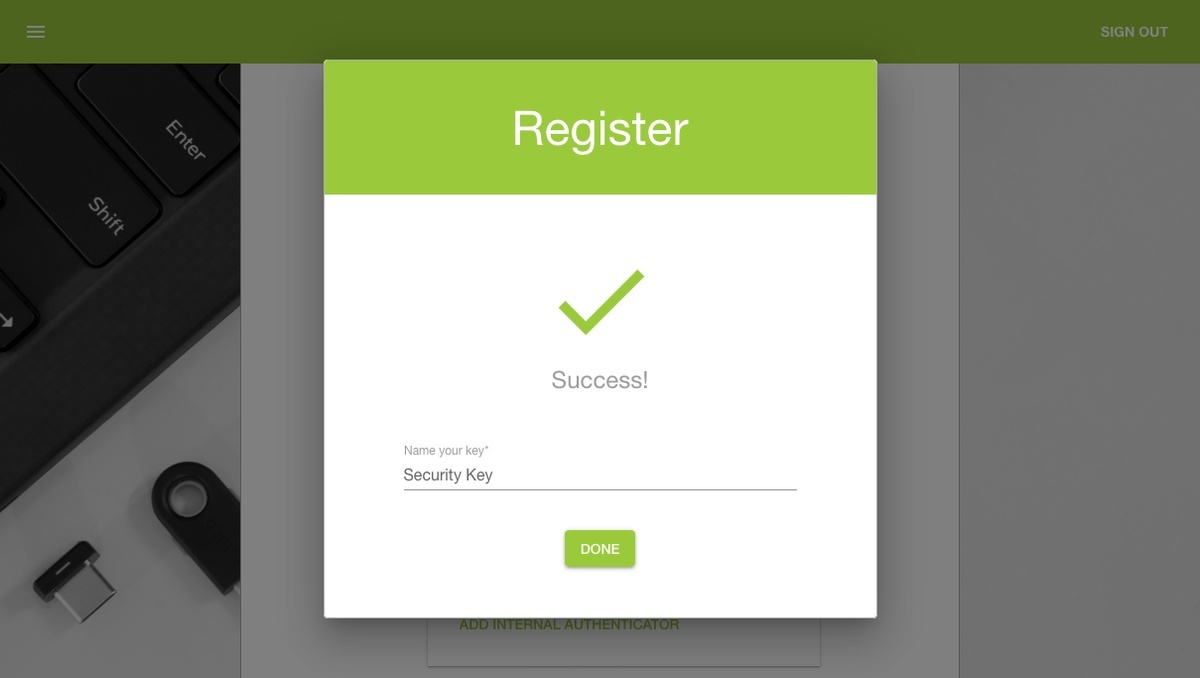

押すと認証デバイスの登録が完了して、以下の画面になる。

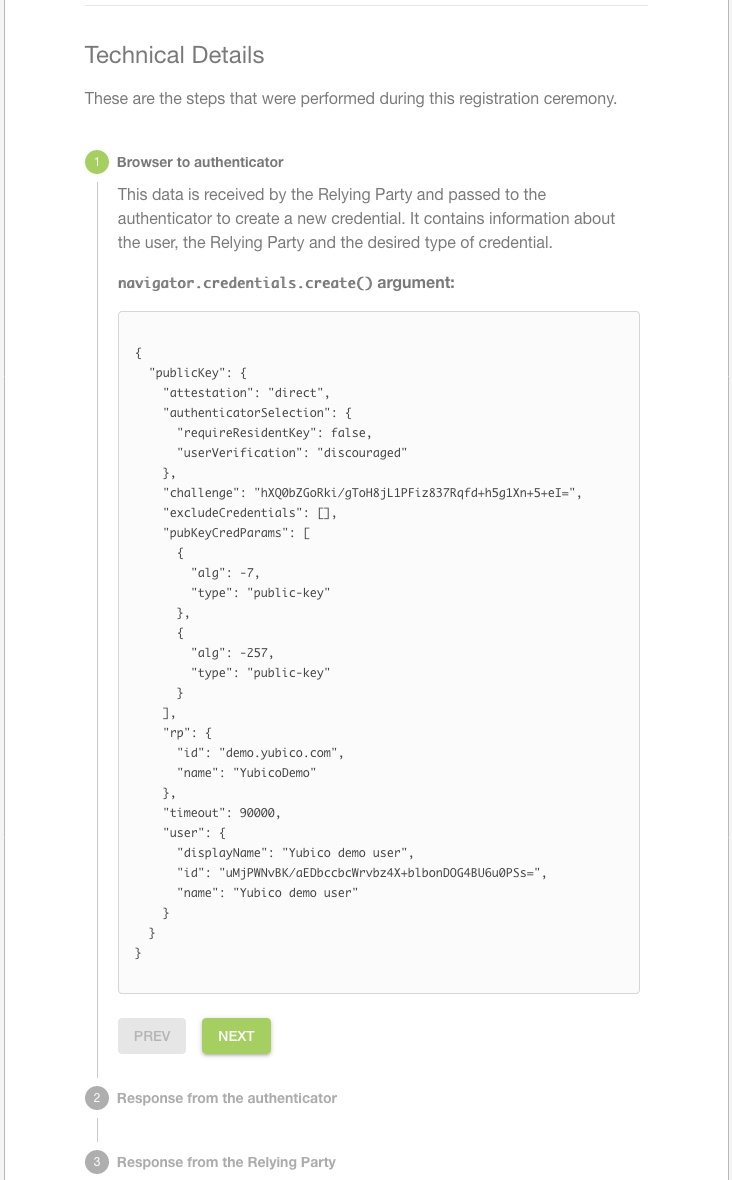

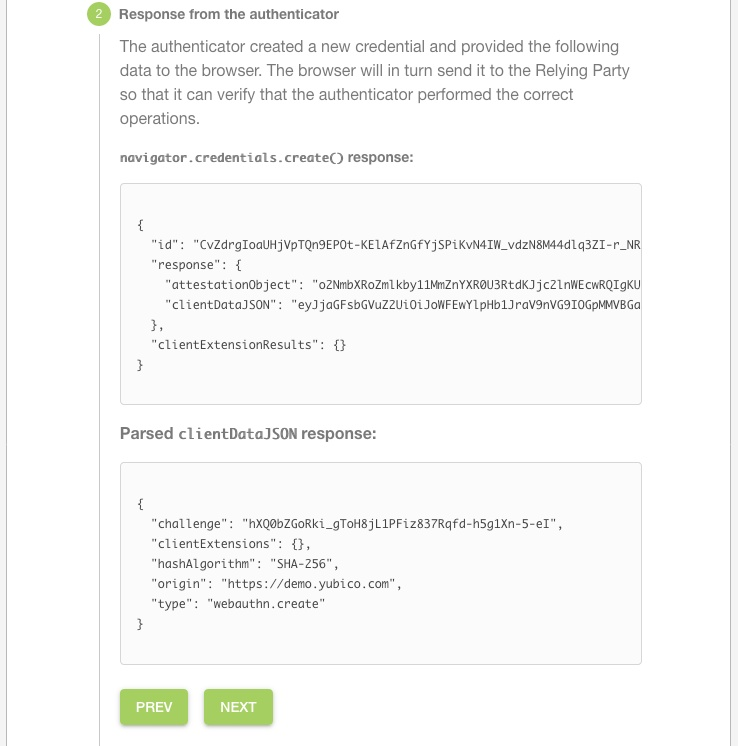

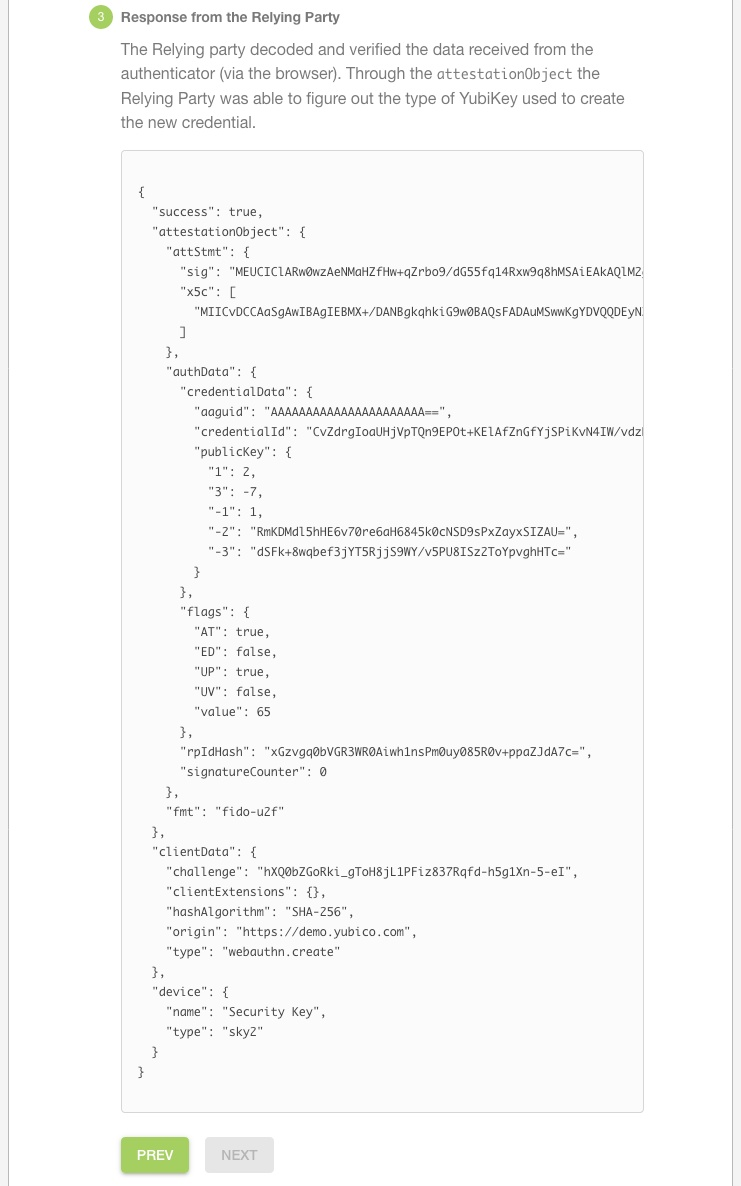

下に表示される"Show technical details" を開くと、登録に必要な以下のやりとりで、実際に何が送られているのか詳しく見ることができる。

- Browser to authenticator

- Response from the authenticator

- Response from the Relying Party

それぞれのステップは、NEXTボタンでステップで進み、PREFボタンで戻ることができる。

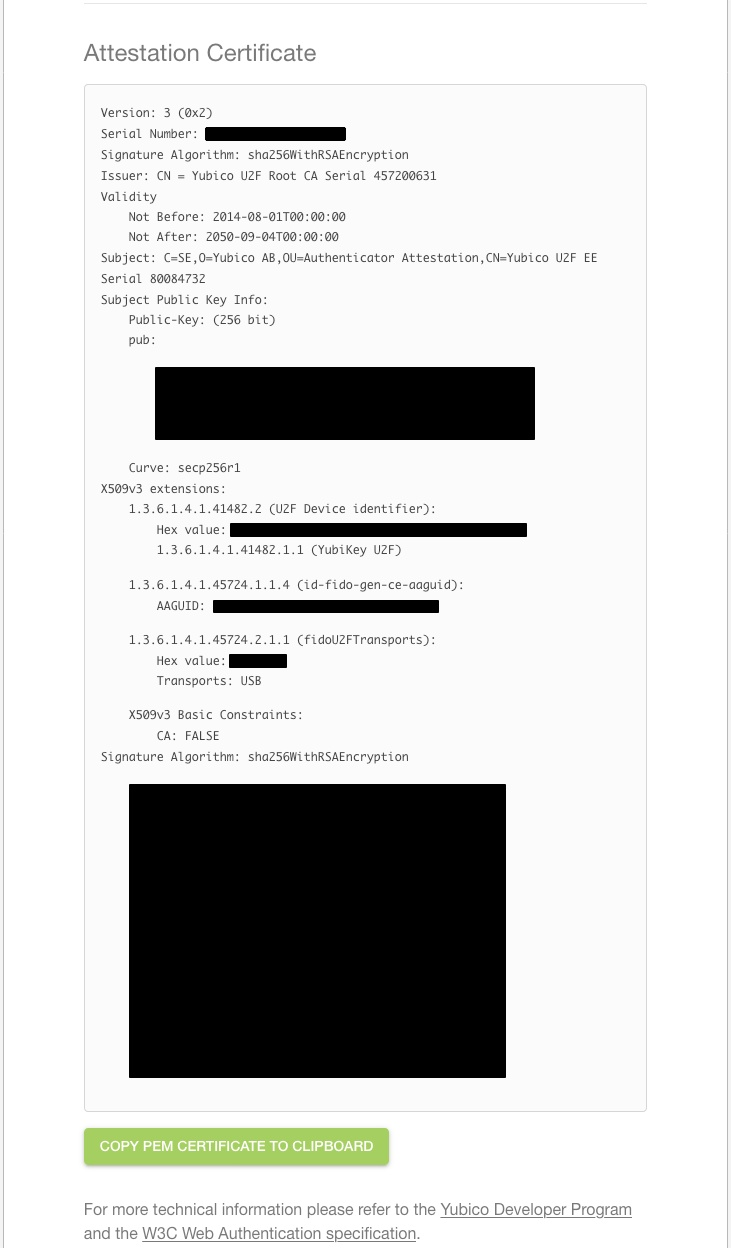

さらに、yubikeyに格納された証明書の情報や、PEMファイルをコピーすることもできる。この内容を見ると、内蔵の証明書の有効期限が"2050-09-04"までだということがわかる。

登録が終わったので、AUTHENTICATEボタンを押して、実際に認証してみる。

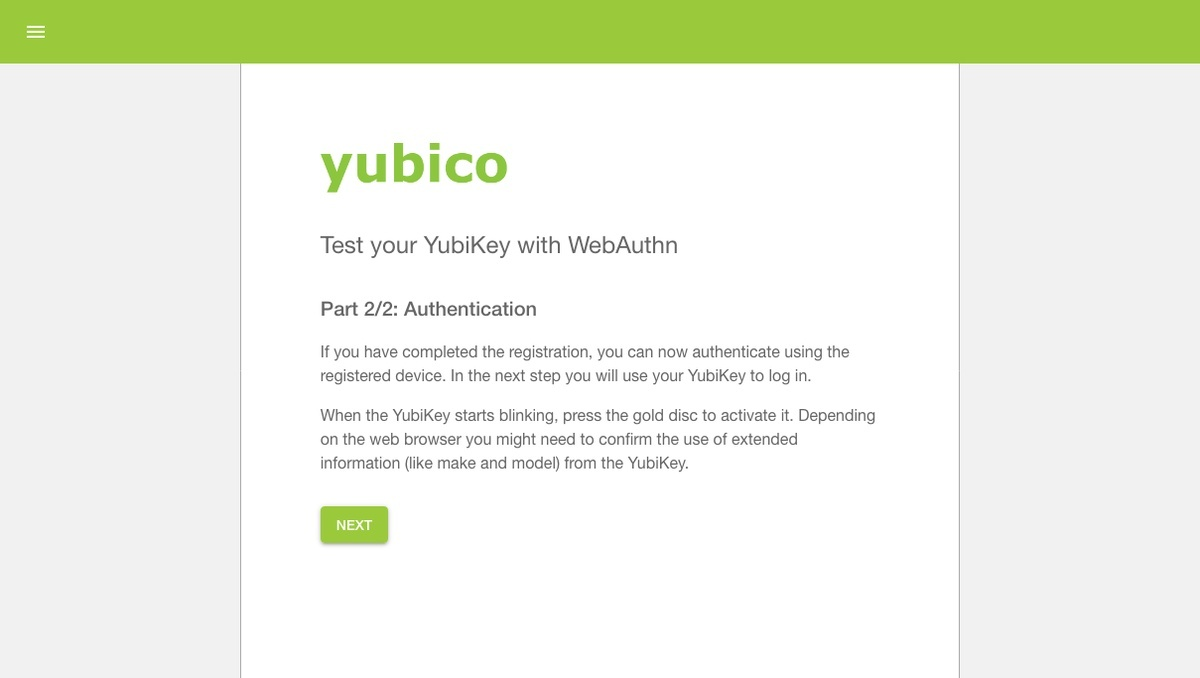

認証画面に遷移するので、NEXTボタンを押して認証を開始する。

先程と同様のポップアップが出るので、その間にyubikeyの鍵マークを触る。この時間は、3秒程度という目安はあるが、1秒未満で認識された。

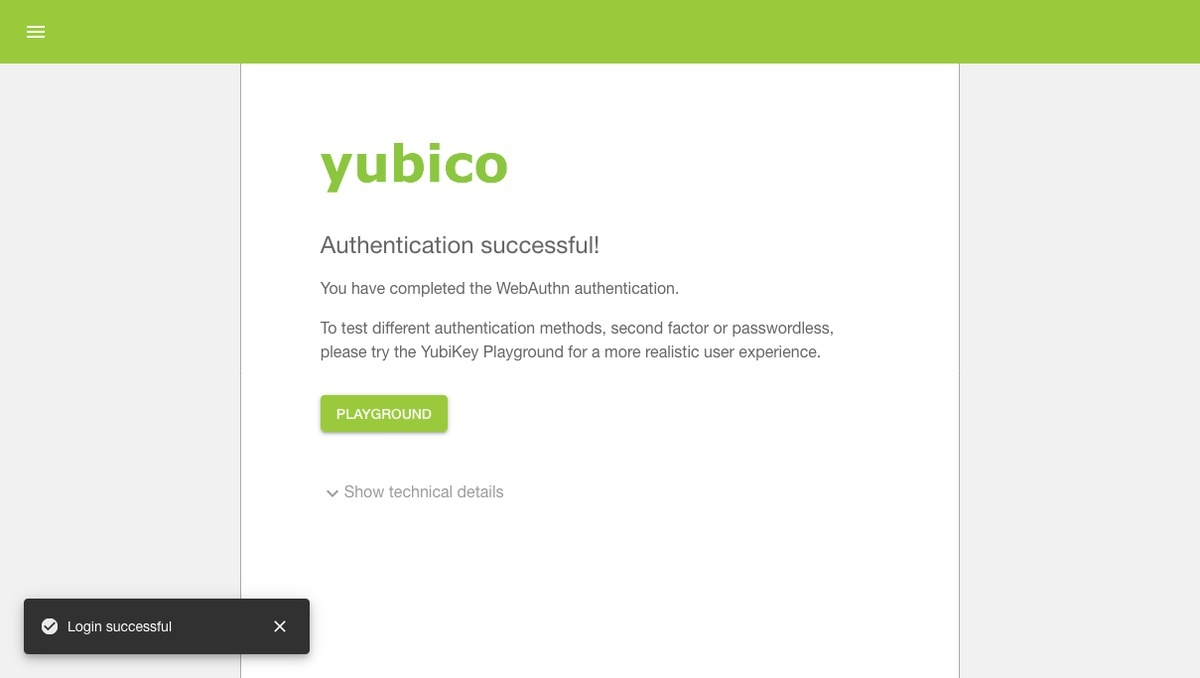

認証に成功すると、この画面に遷移した。

このテストでは、デバイスを使った認証のみをテストしているようだ。

一般的にはサービス利用では多要素認証になるので、ユーザーIDとパスワードを入れた後に、yubikeyを使った認証が行われる。

PLAYGROUNDボタンを押すと、yubicoにユーザーを登録して、多要素認証してみることもできる。

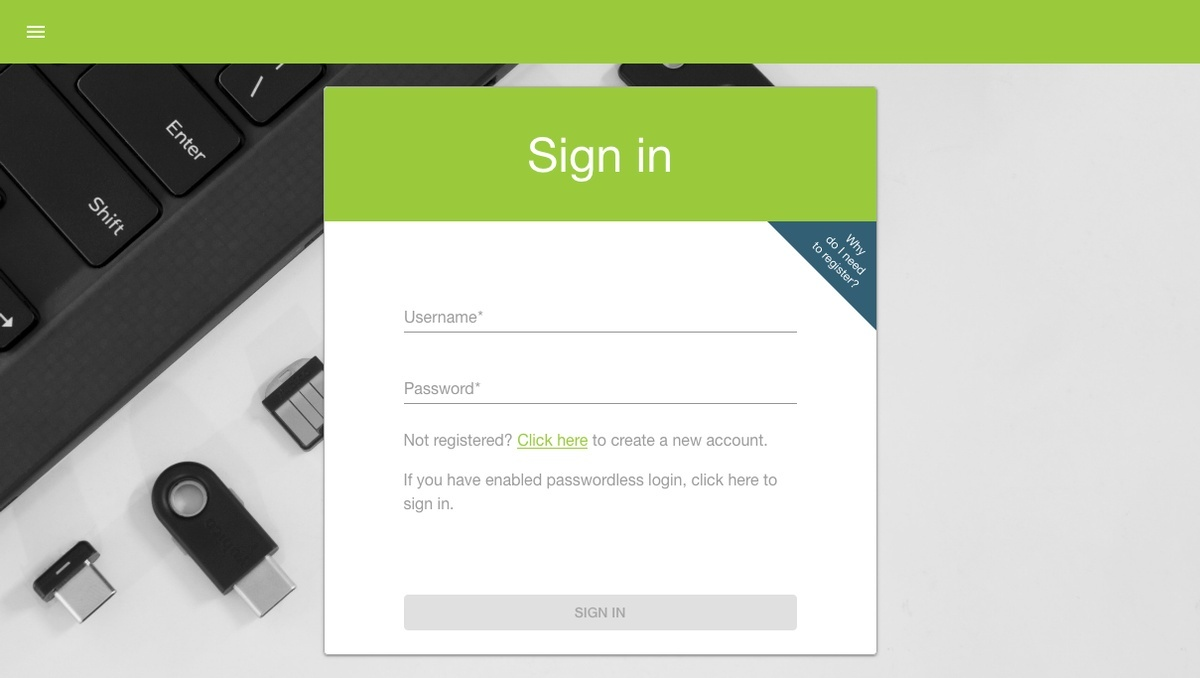

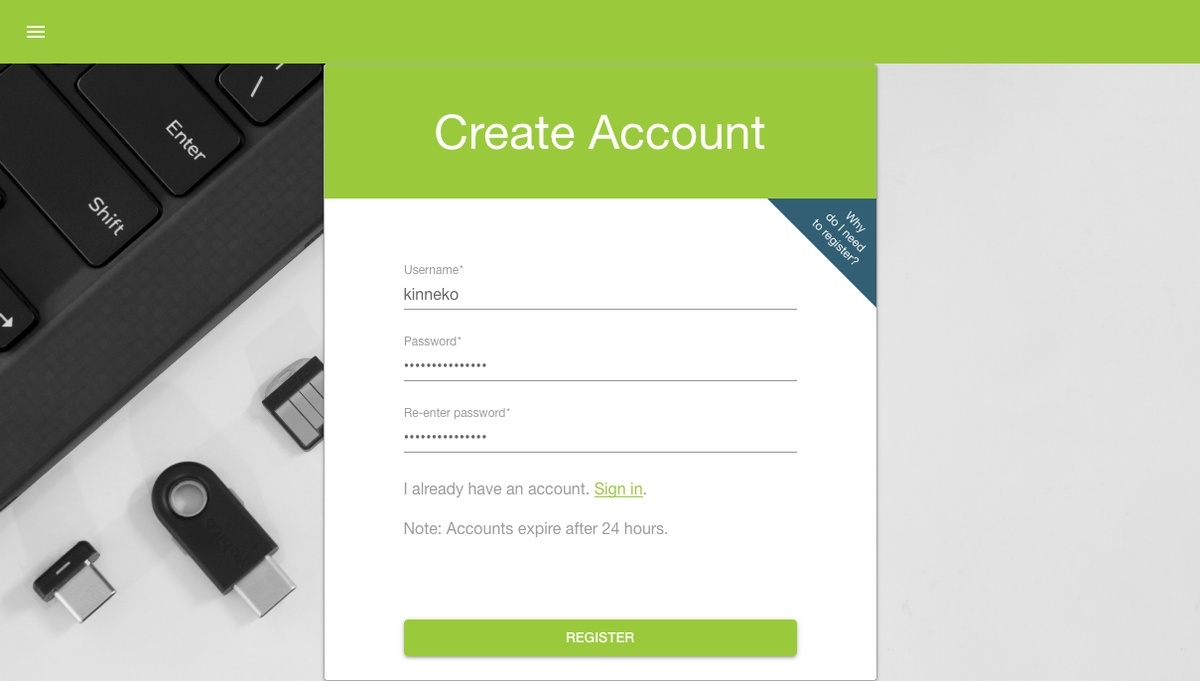

ユーザーIDとパスワードで新規登録する。

登録されたアカウントは24時間しか有効ではない。

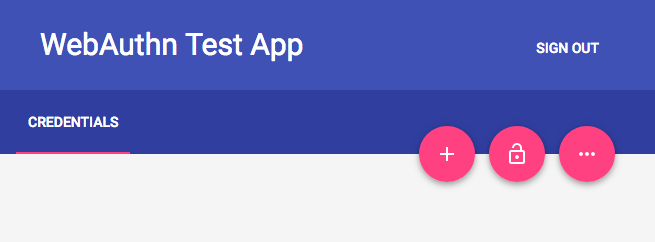

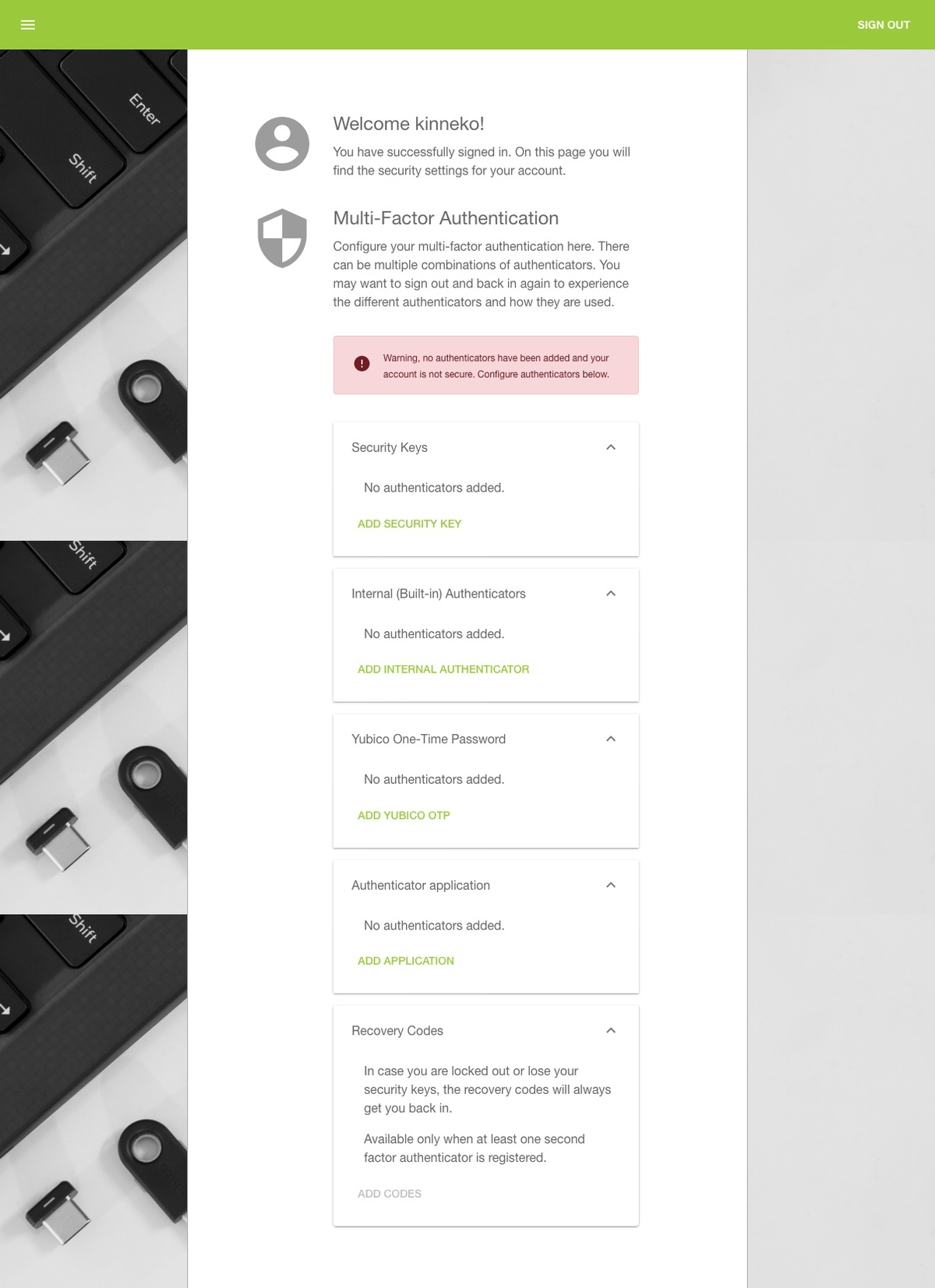

アカウント作成後、以下の画面に遷移する。

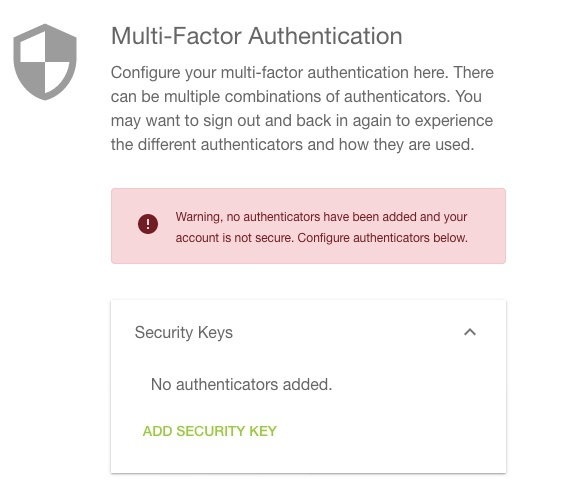

赤枠で囲われているアラートは、「アカウントは作成したが安全ではないので、以下の登録を行うように」と書かれている。項目は5つある。

- Security Keys

- Internal (Built-in) Authenticators

- Yubico One-Time Password

- Authenticator applocation

- Recovery Codes

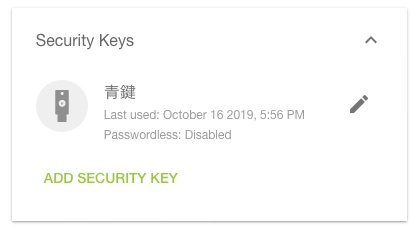

セキュリティキーの登録を行ってみる。

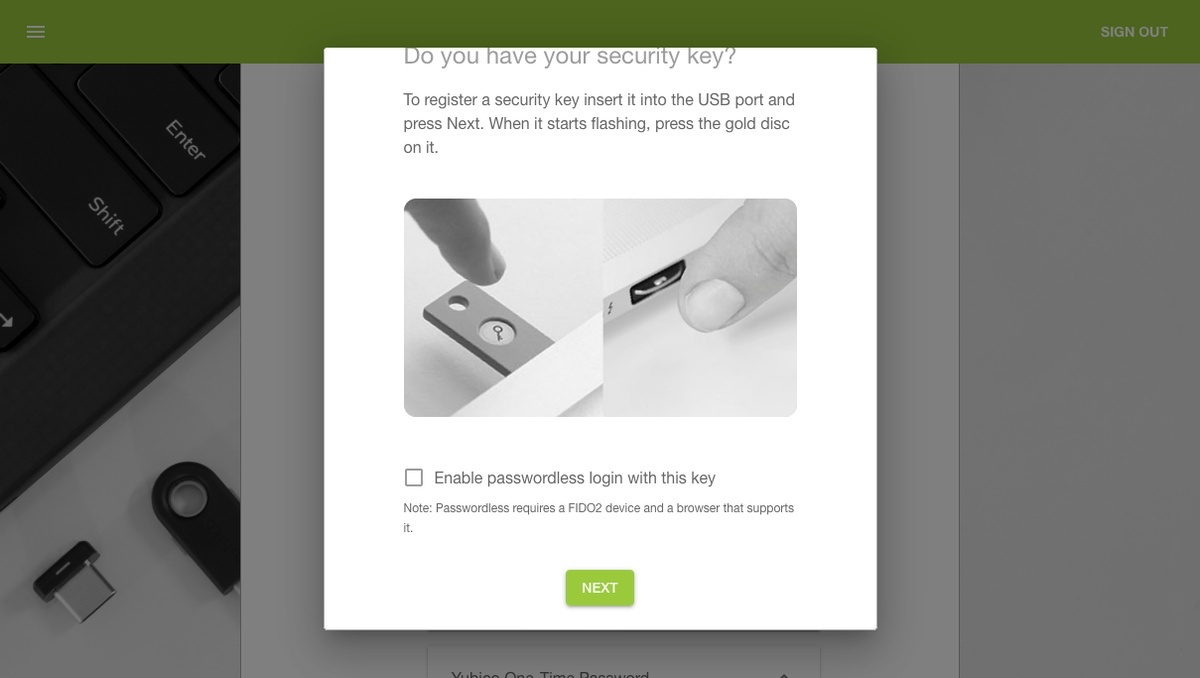

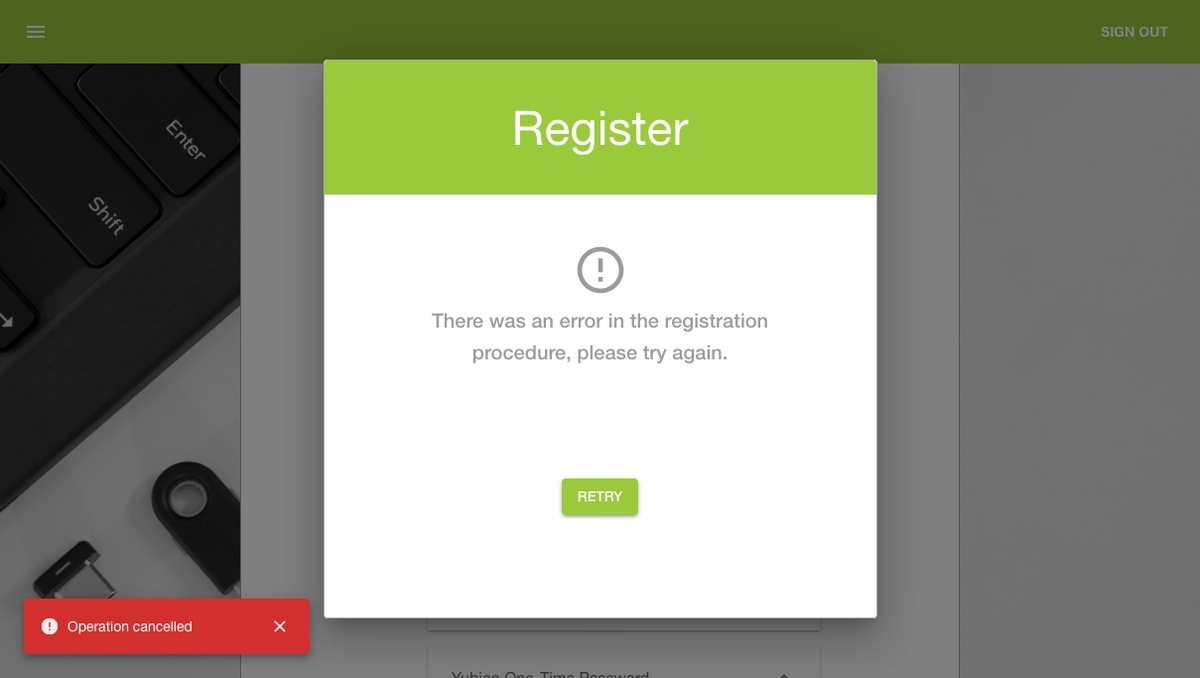

Enable passwordless login with this key にチェックを入れ、NEXTボタンを押す。 firefoxの出す警告が出るが了解する。鍵マークは光らない。

このデバイスはFIDO2に対応していないの?それとも、パスワードレスは想定していない?んじゃ、なんで、こんな項目あるの?

Enable passwordless login with this key にチェックを入れずに、NEXTボタンを押すと登録できた。

青鍵と名前を付けて、DONEボタンを押すと登録された。

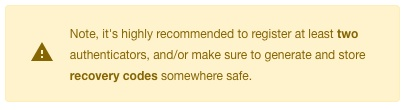

赤背景で出ていた警告が黄色に変わっている。最低でも2つの鍵を登録するか、リカバリーコードを生成して保存しておくようにと書かれている。確かに紛失や盗難リスクを考えると当然の対処だろう。

一度SIGNOUTして、再度ログインすると、ユーザーIDとパスワードによる認証の後にポップアップが表示されて、yubikeyが点滅する。鍵マークをさわるとログインできた。

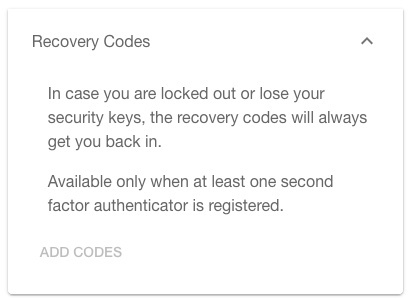

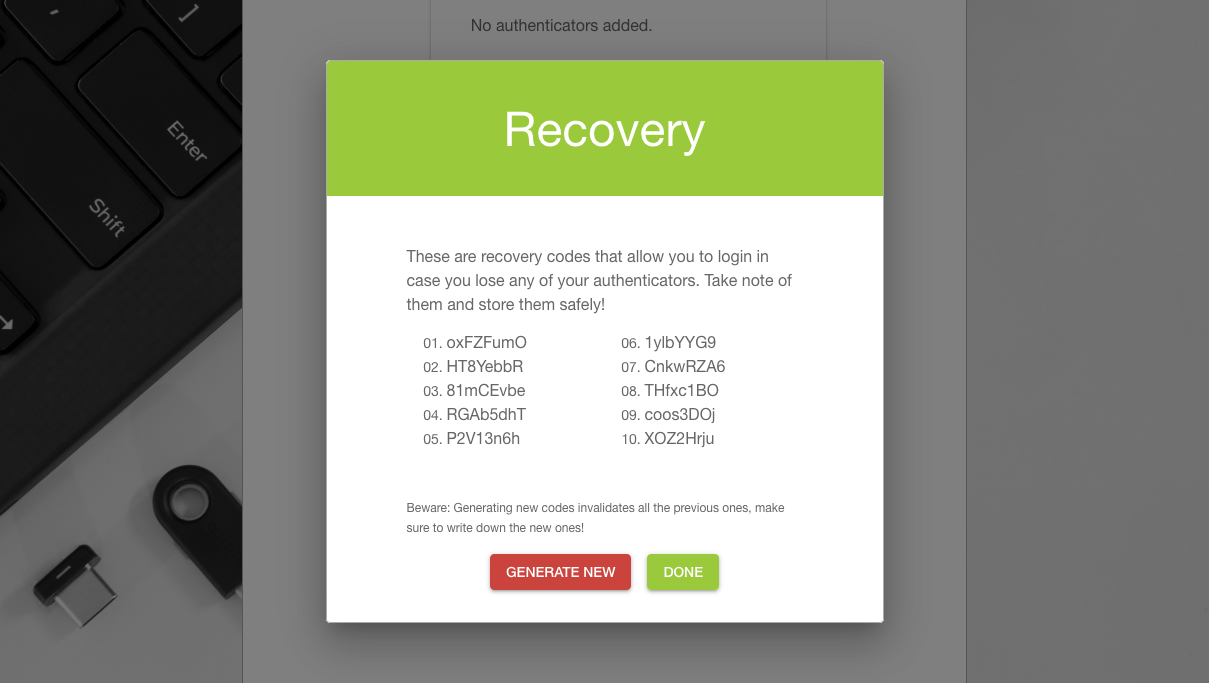

リカバリーコードを作成してみる。

8文字づつの10ペアが生成された。

というわけで、動作していることが確認できた。

つづく

オリジナル投稿: Yubikeyを導入してみる 4|kinneko|pixivFANBOX

https://www.fanbox.cc/@kinneko/posts/675617